微软 MDASH 框架登顶 CyberGym:100+ 模型协同抓出 16 个 Win11 漏洞

微软 CEO 萨提亚·纳德拉今天(5 月 13 日)在 X 平台官宣了一个值得关注的进展:在昨天的补丁星期二活动中,Windows 11 修复的 120 个漏洞里,有 16 个是由微软自研的 AI 安全系统 MDASH 发现的。这不是演示 Demo,是真刀真枪上生产环境抓出来的 CVE。

这个数字背后是微软 Autonomous Code Security(ACS)团队过去一年多的积累。MDASH(Multi-agent Debate and Scan Hierarchy)是一套安全多模型智能体扫描框架,核心思路是用超过 100 个专用智能体协同工作,把前沿大模型和蒸馏小模型混编,覆盖漏洞发现、辩论验证、去重、证明等完整流程,最终输出可验证的漏洞报告。

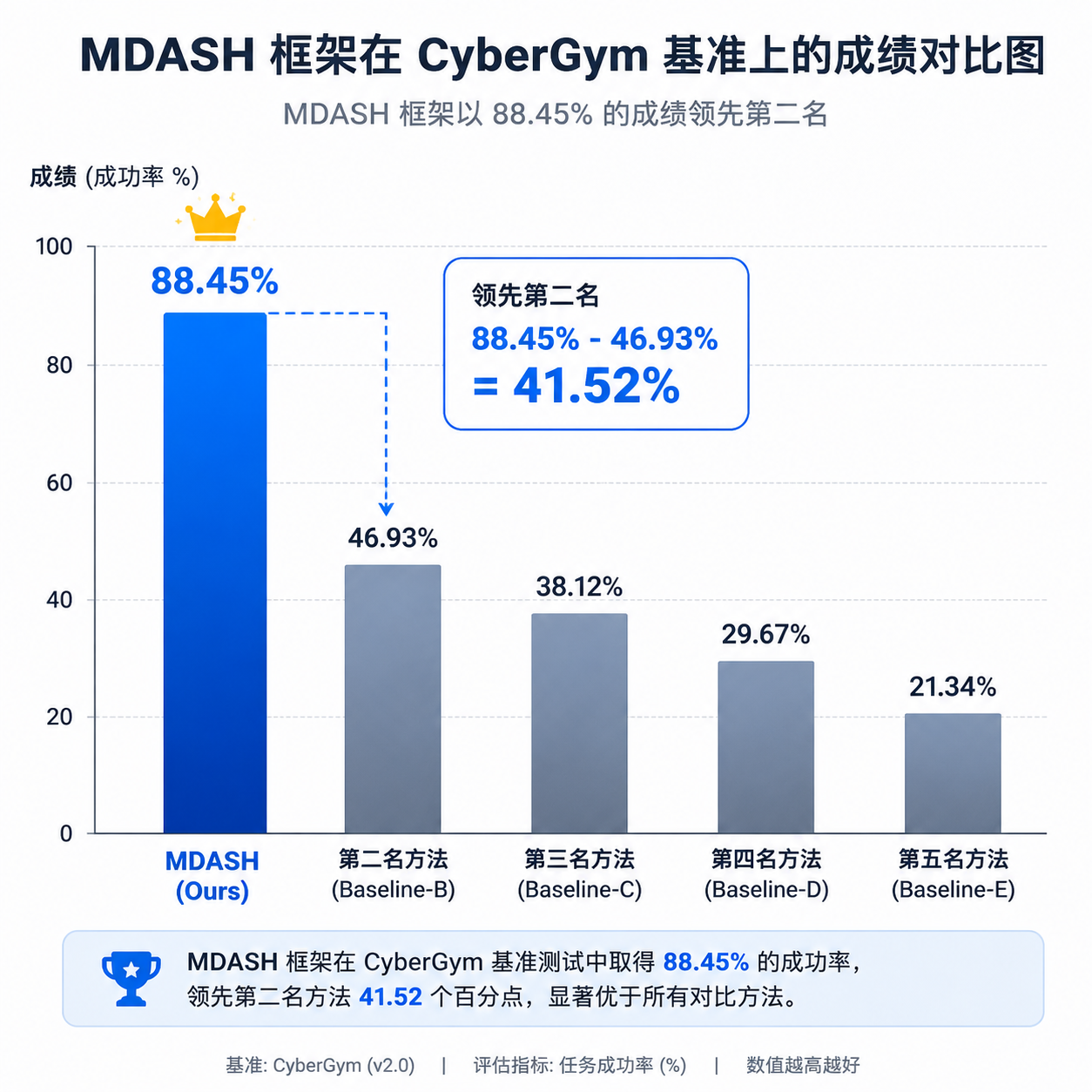

88.45% 登顶 CyberGym,领先第二名 5 个百分点

微软在官方博文中公布了 MDASH 在多个基准上的表现。最亮眼的是 CyberGym 公共基准——这是一个包含 1507 个真实漏洞任务的测试集,MDASH 拿到了 88.45% 的成绩,领先第二名(83.1%)约 5 个百分点。

更硬核的是历史漏洞回溯测试。对 clfs.sys 过去 5 年的 28 个微软安全响应中心(MSRC)案例,MDASH 达到 96% 召回率;对 tcpip.sys 过去 5 年的 7 个案例,召回率直接拉满到 100%。

在一套从未公开的私有驱动 StorageDrive 上,MDASH 找出了全部 21 个植入漏洞,误报为 0。这个「误报为 0」很关键——安全团队最头疼的就是误报,每天被淹没在一堆假阳性里,真正的漏洞反而容易漏掉。

对抗式验证:让两个智能体互相挑刺

传统的静态分析工具最大的问题是误报率高。MDASH 的解决方案是引入对抗式流程:一个智能体先标记可疑代码路径,另一个智能体专门负责反驳,只有经得住交叉核验的结果才会提交给工程师。

这个设计很聪明。单个模型容易被局部代码片段误导,产生「看起来像漏洞但其实不是」的误判。但如果让另一个模型从反方向审视,试图证明「这不是漏洞」,那些站不住脚的误报就会被过滤掉。

微软在博文中深挖了两个典型案例:

案例一:tcpip.sys 中的 CVE-2026-33827

这是一个 Use-After-Free(UAF)漏洞,问题出在 SSRR(Strict Source Route Record)处理逻辑中。漏洞涉及复杂控制流、引用计数对象生命周期与并发释放路径,单个模型很难在局部代码里看出释放后再使用的风险。

MDASH 的做法是:一个智能体负责追踪对象生命周期,另一个智能体负责分析并发路径,第三个智能体负责验证释放时机。三个智能体的结论汇总后,才确认这是一个可远程触发、无需凭据的严重漏洞。

案例二:ikeext.dll 中的 CVE-2026-33824

这是一个双重释放(Double Free)漏洞,横跨 6 个源文件,本质是浅拷贝带来的别名问题。IKEv2 协议处理过程中,同一块内存被两个不同的指针引用,释放时没有正确处理别名关系,导致同一块内存被释放两次。

这种跨文件、跨模块的漏洞,传统工具很难发现,因为每个文件单独看都没问题,问题出在模块间的交互上。MDASH 通过多智能体协同,一个智能体负责追踪内存分配,另一个智能体负责追踪指针别名,第三个智能体负责验证释放逻辑,最终把这个隐藏很深的漏洞挖了出来。

5 月补丁日:16 个 CVE 来自 MDASH

在 5 月 12 日的补丁星期二活动中,Windows 11 修复了 120 个漏洞,其中 16 个 CVE 来自 MDASH 辅助发现。这 16 个漏洞覆盖了多个核心组件:

- tcpip.sys:网络协议栈,SSRR 远程未授权 UAF

- ikeext.dll:IKEv2 协议处理,双重释放

- http.sys:HTTP 协议栈

- netlogon.dll:域控制器认证,栈溢出

- dnsapi.dll:DNS 客户端,堆越界

这 16 个漏洞中,10 个属于内核态,6 个属于用户态,多数可以在无凭据的网络位置触达。严重级漏洞包括 tcpip.sys 的远程 UAF、ikeext.dll 的双重释放、netlogon.dll 的栈溢出,以及 dnsapi.dll 的堆越界。

这些漏洞的共同特点是:复杂、隐蔽、跨模块。传统的 Fuzzing 和静态分析工具很难覆盖到这些场景,但 MDASH 通过多智能体协同,把这些「硬骨头」啃了下来。

AI Agent 安全:一个被忽视的系统性风险

有意思的是,就在微软官宣 MDASH 的同时,学术界刚刚发布了一份关于 AI Agent 安全的研究报告。斯坦福、MIT、CMU、ITU 哥本哈根和 NVIDIA 的联合团队发现:在 847 个生产环境中运行的自主智能体中,91% 存在工具链攻击漏洞,89.4% 在执行约 30 步后出现目标偏移,94% 的记忆增强型智能体面临「投毒」风险。

这个对比很有意思。微软用 AI Agent 来抓漏洞,但 AI Agent 本身也是漏洞的重灾区。2026 年初的 OpenClaw/Moltbook 事件就是一个典型案例:Moltbook 平台数据库中的单一漏洞,导致平台上 77 万个运行中的 AI Agent 同时遭到攻陷,每个 Agent 均持有对其用户设备、电子邮件及文件的特权访问权限。

AI Agent 比传统 LLM 更脆弱的原因在于:LLM 的安全评估聚焦于「能否让模型说出不安全的内容」,而 AI Agent 的问题是「能否让模型做出不安全的事」——包括具有现实效果的工具调用、影响未来行为的状态修改,以及跨多步骤才显现违规的计划执行。

MDASH 的技术架构:前沿模型 + 蒸馏模型混编

MDASH 的核心架构是「前沿模型 + 蒸馏模型」混编。前沿模型(如 GPT-4、Claude 3.5)负责复杂推理和全局分析,蒸馏模型(如 Phi-3、Mistral 7B)负责快速扫描和局部验证。

这个设计的好处是:前沿模型虽然能力强,但推理成本高、速度慢,不适合大规模扫描;蒸馏模型虽然能力弱,但速度快、成本低,适合做初筛。两者结合,既保证了覆盖率,又控制了成本。

具体流程是:

- 发现阶段:蒸馏模型快速扫描代码库,标记可疑代码路径

- 辩论阶段:前沿模型对可疑路径进行深度分析,一个模型负责证明「这是漏洞」,另一个模型负责证明「这不是漏洞」

- 去重阶段:多个智能体发现的漏洞可能是同一个问题的不同表现形式,需要去重合并

- 验证阶段:生成 PoC(Proof of Concept)代码,验证漏洞是否真实可利用

- 证明阶段:生成漏洞报告,包括触发路径、影响范围、修复建议

整个流程中,超过 100 个专用智能体各司其职,有的负责追踪内存分配,有的负责分析并发路径,有的负责验证释放逻辑,有的负责生成 PoC。这种「分工协作」的方式,比单个大模型「一把抓」要高效得多。

对比传统工具:MDASH 的优势在哪?

传统的漏洞扫描工具主要有三类:

静态分析工具(如 Coverity、Fortify):通过分析源代码或二进制文件,找出潜在的安全问题。优点是覆盖率高,缺点是误报率高、难以处理复杂控制流。

动态分析工具(如 Fuzzing):通过生成大量测试用例,触发程序执行,观察是否崩溃。优点是误报率低,缺点是覆盖率低、难以触发深层逻辑。

符号执行工具(如 KLEE、angr):通过符号化输入,探索所有可能的执行路径。优点是理论上可以覆盖所有路径,缺点是路径爆炸问题严重,难以扩展到大型代码库。

MDASH 的优势在于:

- 高召回率:通过多智能体协同,可以覆盖传统工具难以触及的复杂场景

- 低误报率:通过对抗式验证,过滤掉大量假阳性

- 可扩展性:蒸馏模型负责初筛,前沿模型负责深度分析,成本可控

- 可解释性:生成详细的漏洞报告,包括触发路径、影响范围、修复建议

当然,MDASH 也不是万能的。它的局限性在于:

- 依赖模型能力:如果底层模型理解不了某种漏洞模式,MDASH 也无能为力

- 成本问题:虽然通过蒸馏模型降低了成本,但前沿模型的推理成本仍然不低

- 速度问题:多智能体协同需要多轮交互,速度比传统工具慢

行业影响:AI 驱动的安全工具链正在成型

MDASH 的发布,标志着 AI 驱动的安全工具链正在从实验室走向生产环境。过去一年,我们看到了多个类似的尝试:

- 腾讯云的 NeuroSploit:基于多智能体协同的渗透测试系统,将漏洞挖掘成功率提升至 58.2%

- 微软的 AI Agent 运行时保护工具包:专注于运行时安全,对企业级 AI Agent 实施严格治理

- 微软的 AI Agent 故障白皮书:万字解读各种恶意智能体的攻击模式

这些工具的共同特点是:不再依赖人工编写规则,而是让 AI 自己学习漏洞模式。这种「以 AI 治 AI」的思路,可能是未来安全工具的主流方向。

但同时,AI Agent 本身的安全问题也不容忽视。斯坦福等机构的研究表明,91% 的生产环境 AI Agent 存在工具链攻击漏洞,94% 面临投毒风险。这意味着,在用 AI 抓漏洞的同时,我们也需要关注 AI 本身的安全问题。

开发者视角:MDASH 能带来什么?

对于开发者来说,MDASH 的意义在于:

减少误报干扰:传统静态分析工具的误报率高达 90% 以上,开发者每天被淹没在一堆假阳性里。MDASH 通过对抗式验证,把误报率降到接近 0,让开发者可以专注于真正的安全问题。

发现深层漏洞:传统工具很难发现跨模块、跨文件的复杂漏洞,MDASH 通过多智能体协同,可以覆盖这些场景。

提高修复效率:MDASH 生成的漏洞报告包括触发路径、影响范围、修复建议,开发者可以快速定位问题并修复。

降低安全成本:传统的安全审计需要专业的安全团队,成本高、周期长。MDASH 可以自动化完成大部分工作,降低安全成本。

当然,MDASH 目前还是微软内部工具,没有对外开放。但从技术架构来看,类似的工具完全可以基于开源模型和框架实现。开发者可以参考 MDASH 的思路,构建自己的安全扫描工具链。

未来展望:AI 安全工具的下一步

MDASH 的成功,证明了多智能体协同在安全领域的可行性。但这只是开始,未来还有很多方向值得探索:

更细粒度的专用智能体:目前 MDASH 使用的是通用模型,未来可以针对特定漏洞类型训练专用模型,进一步提高准确率。

实时安全监控:目前 MDASH 主要用于代码审计,未来可以扩展到运行时监控,实时检测和阻止攻击。

跨语言支持:目前 MDASH 主要针对 C/C++ 代码,未来可以扩展到 Java、Python、Rust 等其他语言。

开源生态:目前 MDASH 是闭源工具,未来如果能开源或提供 API,将极大推动 AI 安全工具的普及。

AI Agent 自身安全:在用 AI 抓漏洞的同时,也需要关注 AI Agent 本身的安全问题,建立完整的 AI 安全治理体系。

随着 AI 技术的发展,安全工具也在快速进化。MDASH 的出现,标志着 AI 驱动的安全工具链正在从实验室走向生产环境。对于开发者来说,这既是机遇,也是挑战。机遇在于,AI 可以帮助我们发现更多漏洞、提高安全水平;挑战在于,AI 本身也可能成为攻击面,需要我们更加谨慎地使用和管理。

微软这次官宣 MDASH,不仅是技术实力的展示,更是对整个行业的一次提醒:AI 安全不是未来的问题,而是当下必须面对的挑战。

参考来源

- IT之家 - 88.45% 登顶 CyberGym:微软纳德拉官宣 MDASH 框架 - 微软官方新闻稿及 MDASH 框架技术细节